背景介绍

今天的故事分享来自一位名叫 Anudeep Vysyaraju 的国外白帽子。这位白帽子前段时间利用LinkedIn网站的漏洞,成功‘白嫖’了Premium会员资格。

关于Linkedln

LinkedIn,国内叫“领英”,目前好像已退出中国市场,该平台被称为专为商业界打造的社交网络平台,在这里人们可以建立专业的联系以促进自己的职业生涯,此外,LinkedIn 还为其用户提供优质服务以获得更多特权。

漏洞发现

最近,白帽小哥正在查看他的大学电子邮件,一封邮件以折扣价向XX大学的学生和教职员工提供 LinkedIn 高级会员资格。此外,该计划也适用于大学内部人员。

通过邮件可以直接跳转访问到该网站,用户可以通过该网站本身以折扣价购买会员资格,但是白帽小哥敏锐地发现网站上有一些不合逻辑的‘地方’。

白帽小哥迅速启动了 burp 并开始拦截请求,开始他只是浏览整个网站并检查能得到什么;并且还尝试很多方法绕过付款和获取其它用户信息,但一切都以失败告终。

但是恍惚之中,白帽小哥注意到该网站没有对参数使用任何哈希和加密,那岂不是可以直接修改任意参数?说干就干!

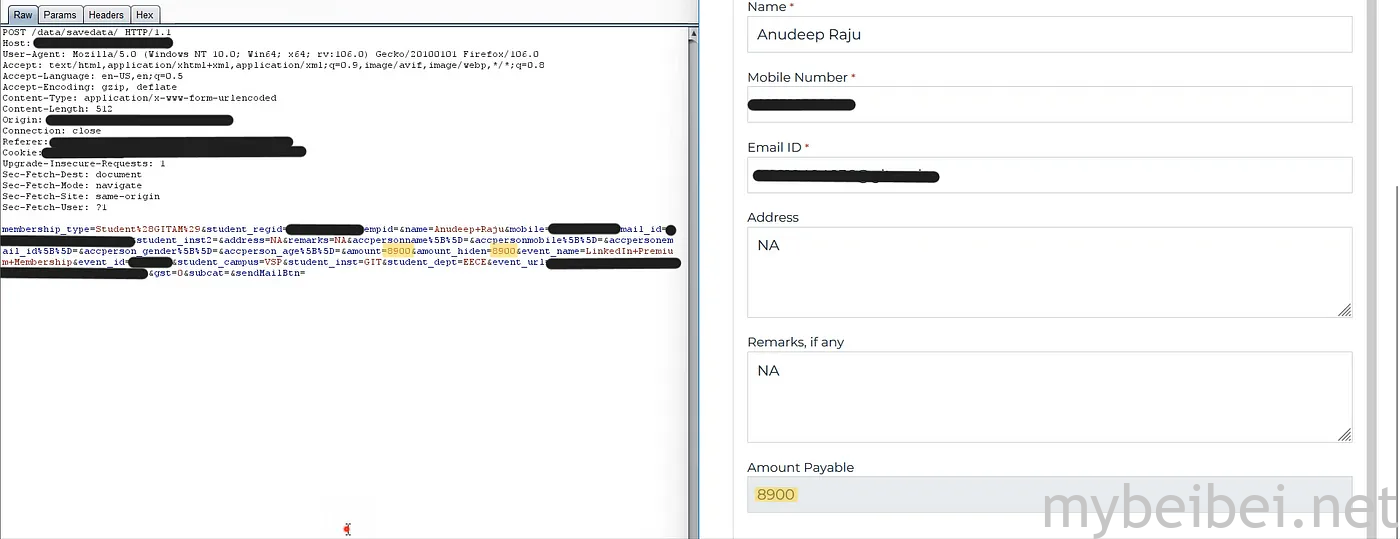

更改参数之前的请求如下:

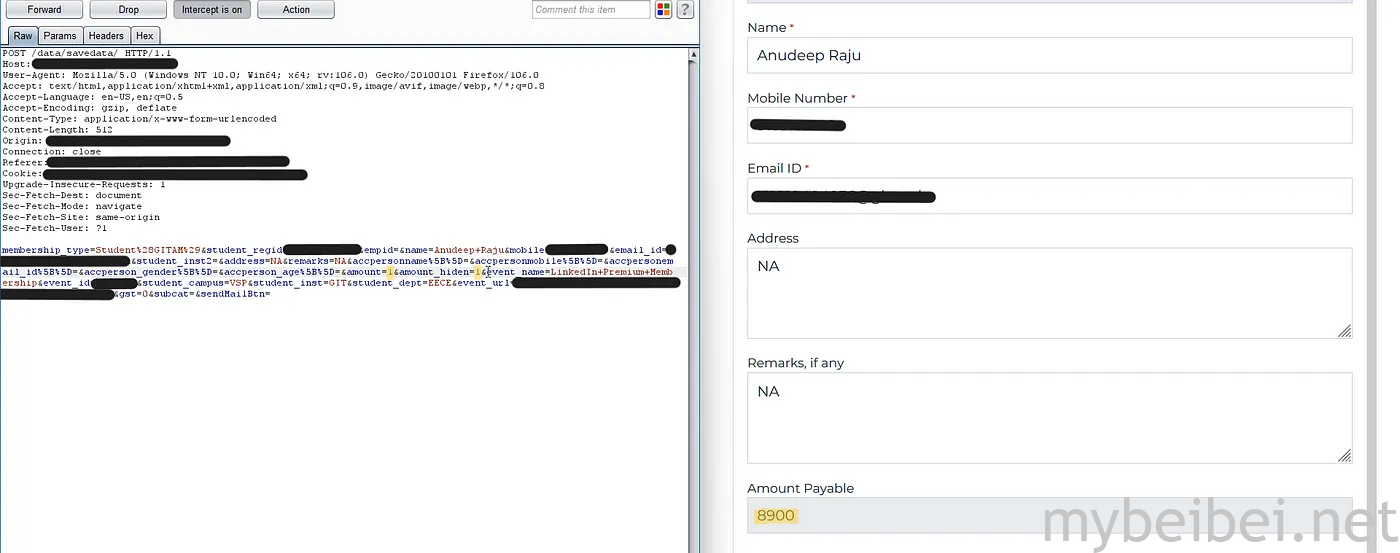

更改参数后的请求如下:

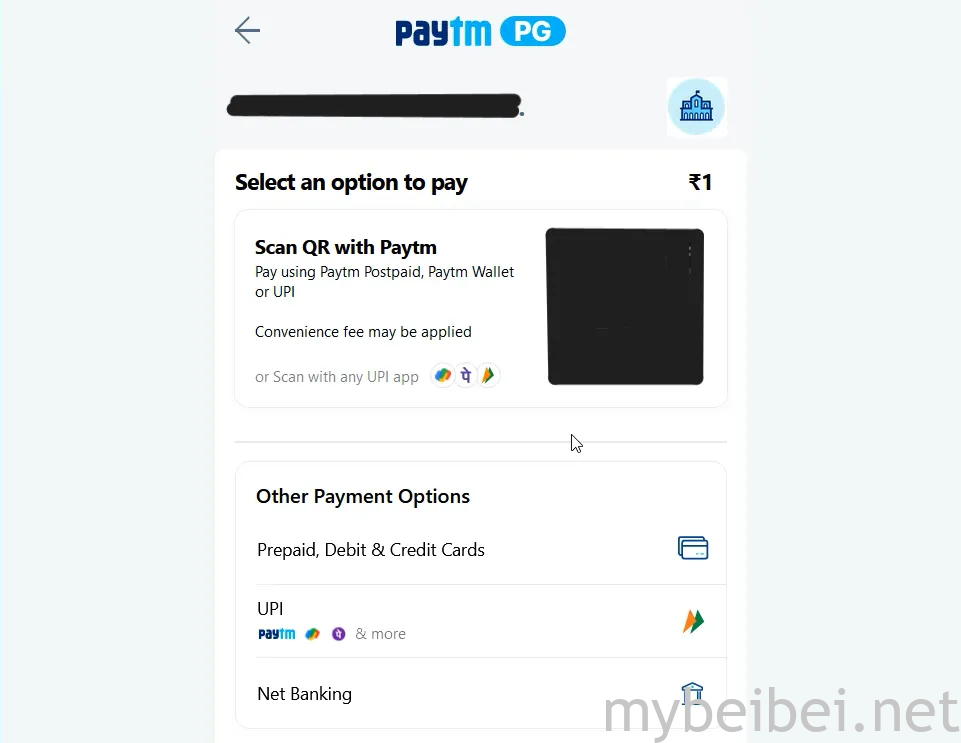

可以发现白帽小哥将参数从“8900/-”改为了“1/-”,篡改参数后,再次按下“立即付款”按钮,网站跳转至支付接口,界面如下:

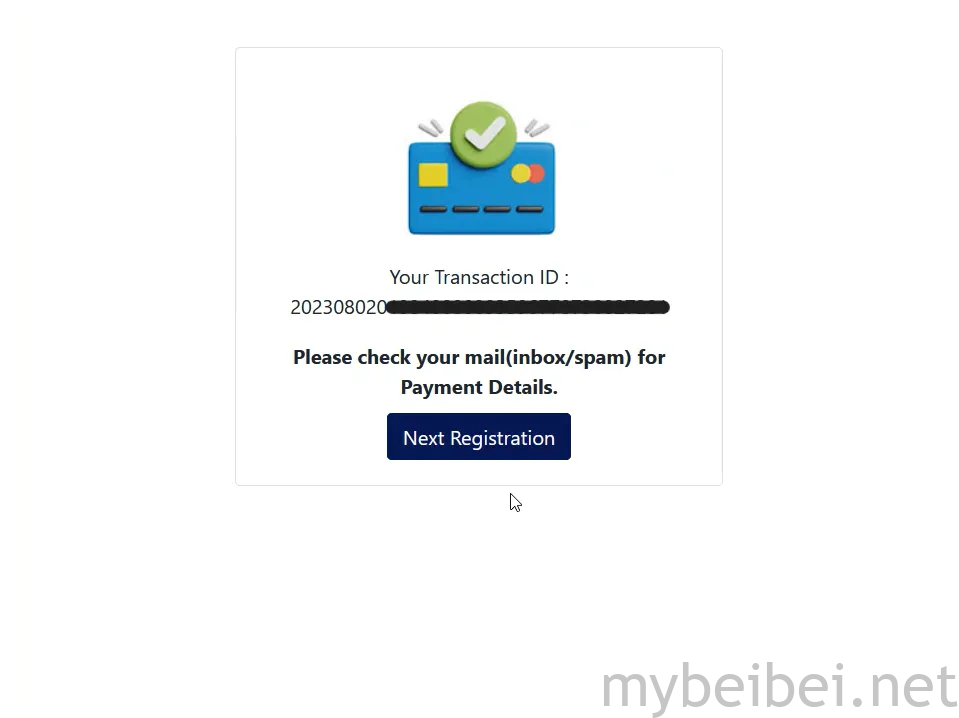

为了确认是否更改成功,白帽小哥甚至还重新加载了一次页面,确认看到参数依然为1/-,成功白嫖Premium会员。

当然,作为白帽子的职业操守,小哥第一时间向网站相关部门报告了漏洞。😈

中文内容由骨哥翻译并整理。