想象一下告诉你的人工智能助手:

“去扫描这个 Web 应用程序,报告漏洞,然后重新检查高风险端点”,而它真的能办到,底层使用的正是 BurpSuite Professional。

欢迎来到 MCP 支持的 AppSec 测试 世界。

引言

有趣的部分来了 —— 作为一名渗透测试人员,一天中的大部分时间都围绕着拦截请求、分析 API,以及尝试攻破应用程序。

但那些重复的部分呢?

- 在 HTTP 历史记录中筛选

- 检查几十个端点

- 重新扫描相似的请求

- 手动生成测试用例

这些都会让你放慢脚步。

因此,我整合了:

BurpSuite Professional + Burp MCP(Model Context Protocol,模型上下文协议)+ Cursor/Claude AI Agent(或 Mode-A,或任何支持 MCP 的智能体)。

结果如何?

一个能实现以下功能的 AI 智能体:

- 获取并读取你的 HTTP 历史记录

- 理解上下文

- 执行基本及高级安全测试

- 识别漏洞

- 将可疑端点发送到 Repeater

- 避免对生产环境造成破坏的请求

现在,让我们来讨论一下如何设置、它是如何工作的,以及你如何能复现这个工作流程。

什么是 MCP(模型上下文协议)?

MCP 代表 模型上下文协议;一个开放协议,允许 AI 智能体与外部工具(如 BurpSuite、VS Code、终端、文件系统、浏览器自动化等)连接。

可以把 MCP 看作一座桥梁:

智能体 ↔ BurpSuite Professional

它让你的 AI 助手能够与 Burp 交互:

➤ 获取请求

➤ 分析响应

➤ 向 Repeater 添加项目

➤ 触发扫描(非破坏性)

➤ 执行基于规则的测试

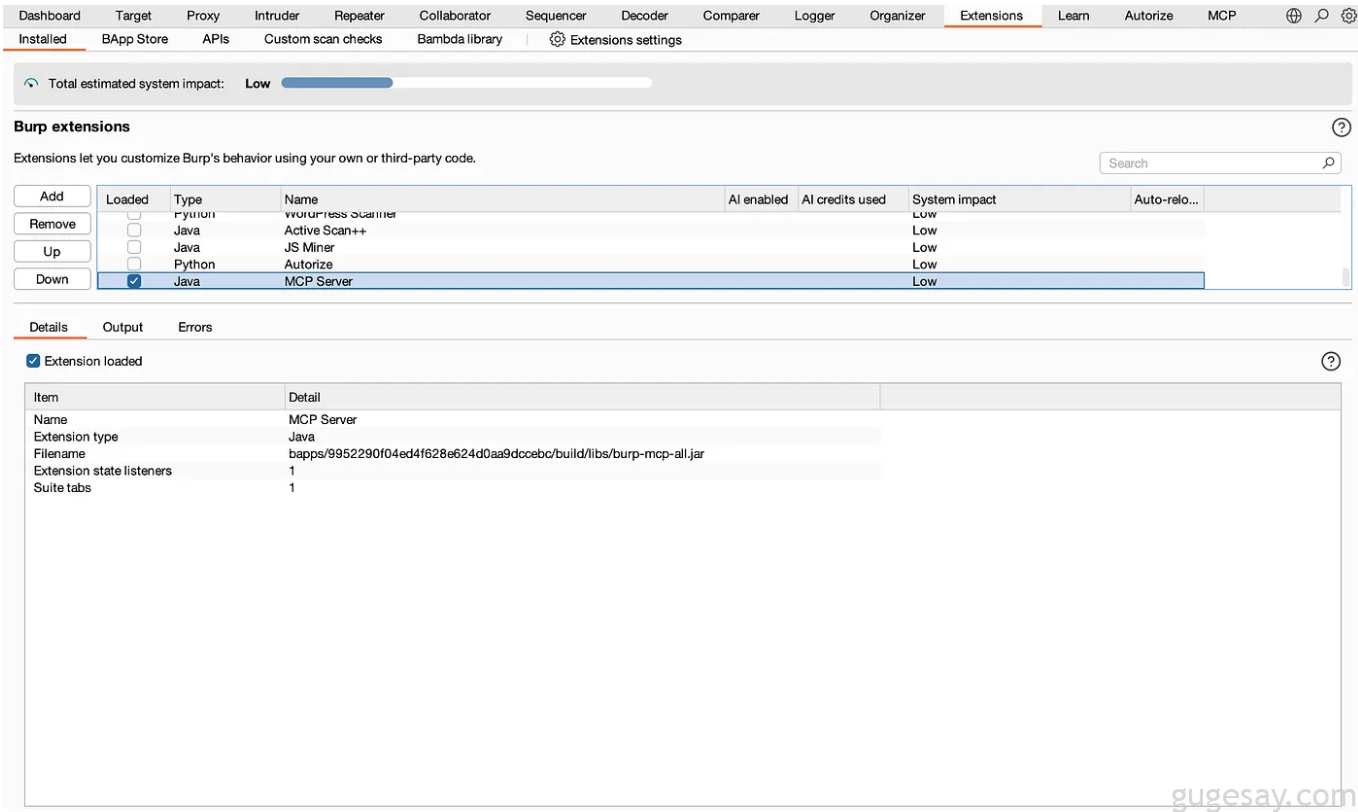

BurpSuite Professional MCP 扩展

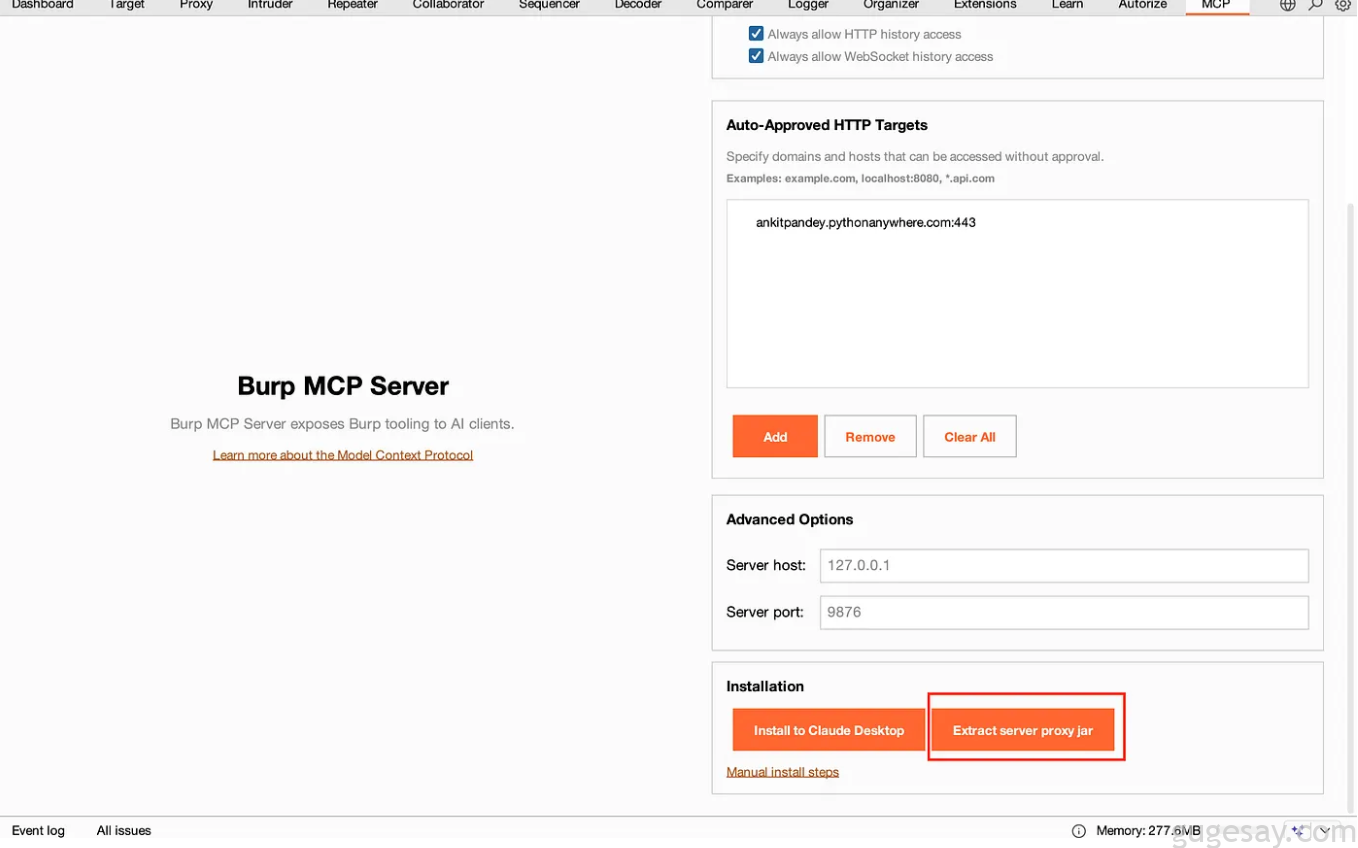

Burp 现在自带一个名为 “MCP Server for Burp Suite”(用于 Burp Suite 的 MCP 服务器) 的专用扩展。你可以从 BApp 商店 安装它。

安装后,它通过 MCP 接口暴露 BurpSuite 的功能,供 Cursor / Claude Desktop 等连接使用。

设置指南(分步说明)

1. 安装 BurpSuite MCP Server 扩展

- 打开 BurpSuite Professional

- 转到 扩展 → BApp 商店

- 搜索:MCP Server for Burp Suite

- 点击 安装

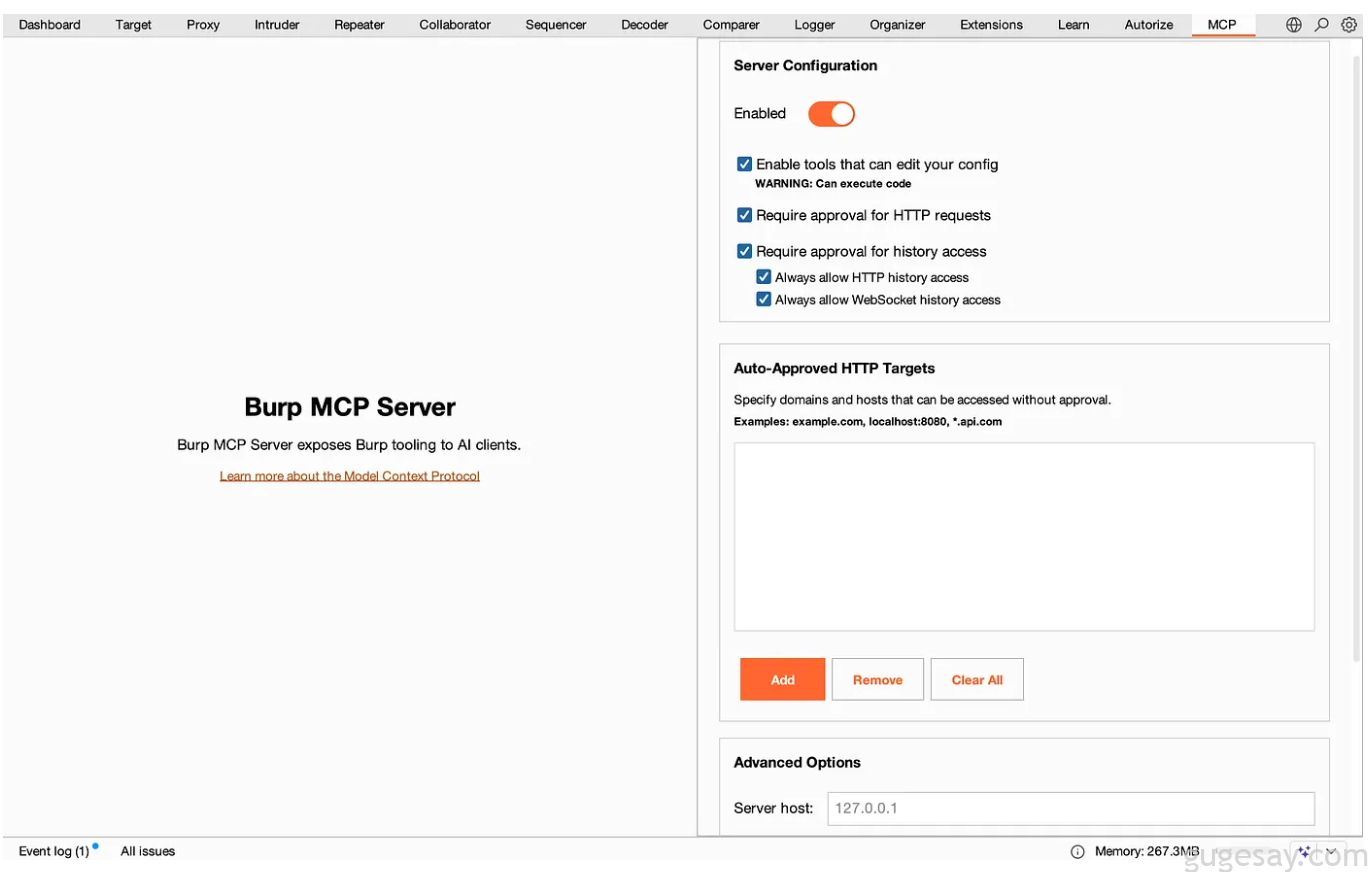

2. 启用 MCP

在 Burp 中:

用户选项 → 杂项 → 启用 MCP 服务器Burp 将显示:

- MCP 服务器端口

- MCP 服务器状态

请记下这些信息。

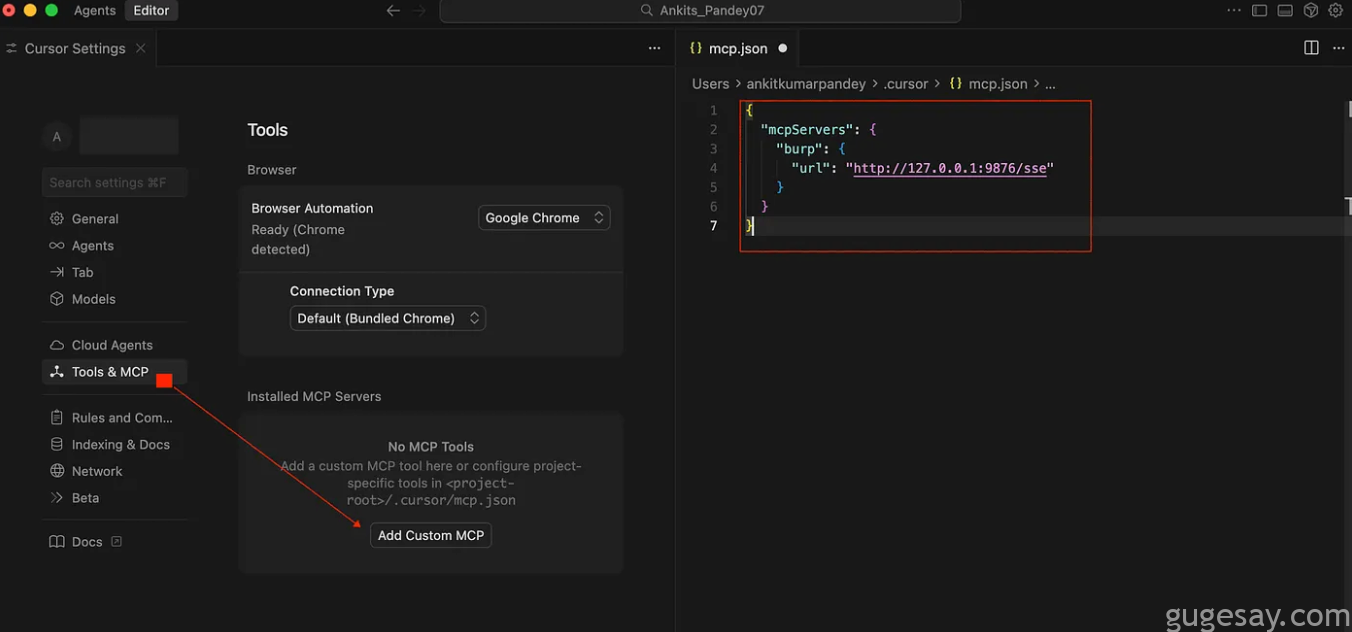

3. 连接 Cursor/Claude(或任何支持 MCP 的智能体)

现在 BurpSuite 中的 MCP 服务器已启用,下一步就是将 AI 智能体(Cursor / Claude Desktop / Mode-A / 等)连接至该服务器。

有三种方法可以将你的智能体与 BurpSuite MCP 连接起来:

方法一:使用 JavaScript MCP 代码片段(推荐)

BurpSuite 的 MCP 扩展提供了一个小的 JavaScript 配置代码片段。你可以像这样使用它:

步骤:

- 在 Burp 中,打开 MCP 服务器 标签页

- 复制生成的 JavaScript MCP 配置代码片段

{

"mcpServers": {

"burp": {

"url": "http://127.0.0.1:9876/sse"

}

}

}

// 注意:此片段由 Burp 自动生成。

// 端口 (9876) 可能因你的配置而异。- 转到 Cursor → 设置 → MCP

- 点击 添加新的 MCP 工具

- 粘贴 JavaScript 代码片段并保存

Cursor 会立即识别 MCP 服务器并连接到 BurpSuite。这是最简洁、最稳定的设置方式。

方法二:手动上传 .JAR 文件

Cursor 也允许你直接上传工具。

步骤:

- 下载 Burp MCP 工具的

.jar文件(从 Burp 导出或下载),因为它在导出工具配置时由 Burp 的 MCP 扩展自动生成。

-

打开 Cursor → 设置 → MCP / Claude Desktop → 设置 → 开发者工具 → MCP

-

选择 上传 MCP 工具

-

选择

.jar文件 -

Cursor 会自动加载并初始化 MCP 客户端

当你想拥有便携配置或在多台机器上工作时,这种方法很有用。

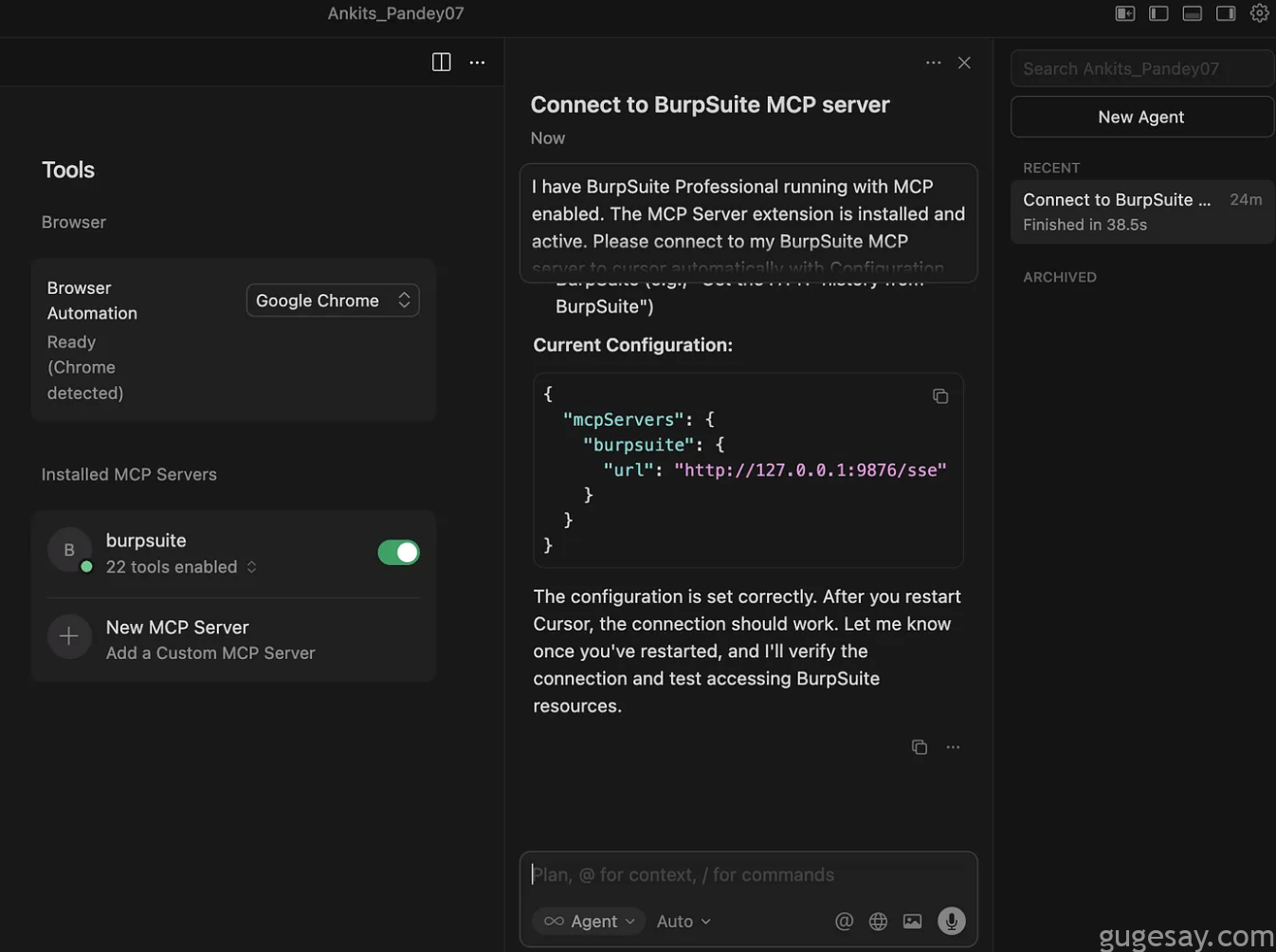

方法三:让 AI 为你连接(AI 时代,自动连接模式)

如果你不想手动配置任何东西,现代的支持 MCP 的智能体可以自动建立连接。

只需告诉 Cursor:

提示词:

“我已经运行了带有MCP启用的BurpSuite Professional,MCP服务器扩展已安装并激活,请自动连接到我的BurpSuite MCP服务器。”

Cursor 将会:

- 发现本地的 MCP 端点

- 检测到你 Burp MCP 服务器

- 自行完成配置

- 并确认连接

无需代码片段,无需上传。仅仅一个简单的指令。

连接成功后,Cursor 会说:

“已通过 MCP 连接到 BurpSuite。”

现在,你的测试工具包中就有了一位 AI 助手。

我使用 Burp + MCP + Cursor 的真实世界工作流程

以下是我在执行 API / 网页 / 移动安全评估时使用的确切流程。

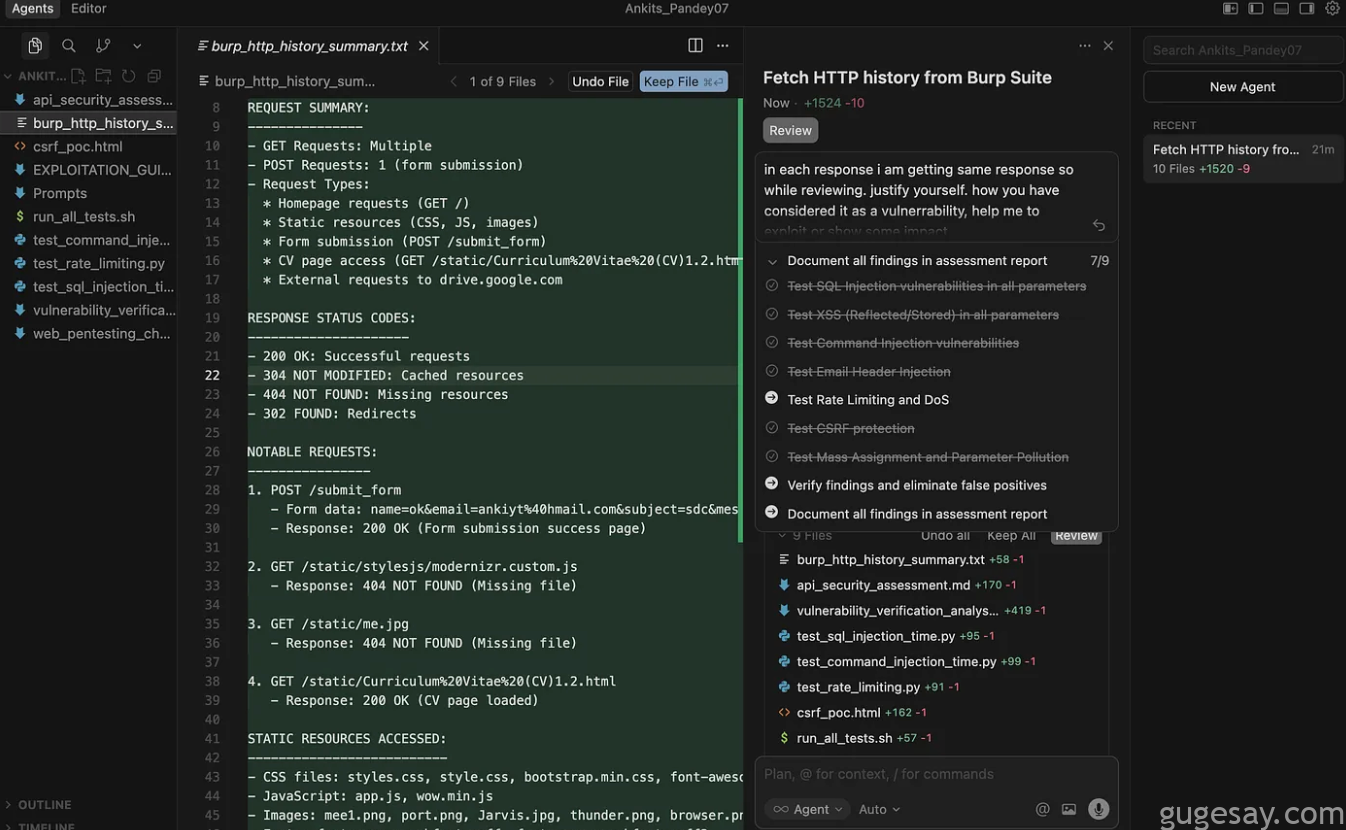

步骤 1:在 HTTP 历史记录中捕获所有请求

我执行正常的手动测试:

- 拦截流量

- 登录

- 浏览页面

- 访问 API

- 将项目添加到作用域

Burp 记录一切。然后我告诉智能体:

“从 Burp 中获取我的 HTTP 历史记录。只包含作用域内的项目。”

MCP 智能体会清晰地检索到所有内容。

按下回车键或点击以查看完整尺寸的图片

步骤 2:要求 Cursor 智能体分析请求

现在魔法开始上演。我给出这个指令:

提示词示例:

“分析完整的 HTTP 历史记录。我是一名在专业环境中工作的安全测试人员。请勿发送任何破坏性或会影响生产环境的请求。遵循 OWASP 测试方法论。识别这些请求中潜在的漏洞。对于任何可疑或高风险发现,将它们添加到 Burp Repeater 中供我手动验证。”

Cursor 智能体回复的内容包括:

- 可能的攻击向量

- 可疑端点

- 身份验证弱点

- 参数篡改的思路

- 输入验证问题

- 缺失的头信息

- 逻辑缺陷

并且重要的是:

它会解释为什么每个问题都是潜在的漏洞。它会说明攻击方法。它遵循安全测试规则。

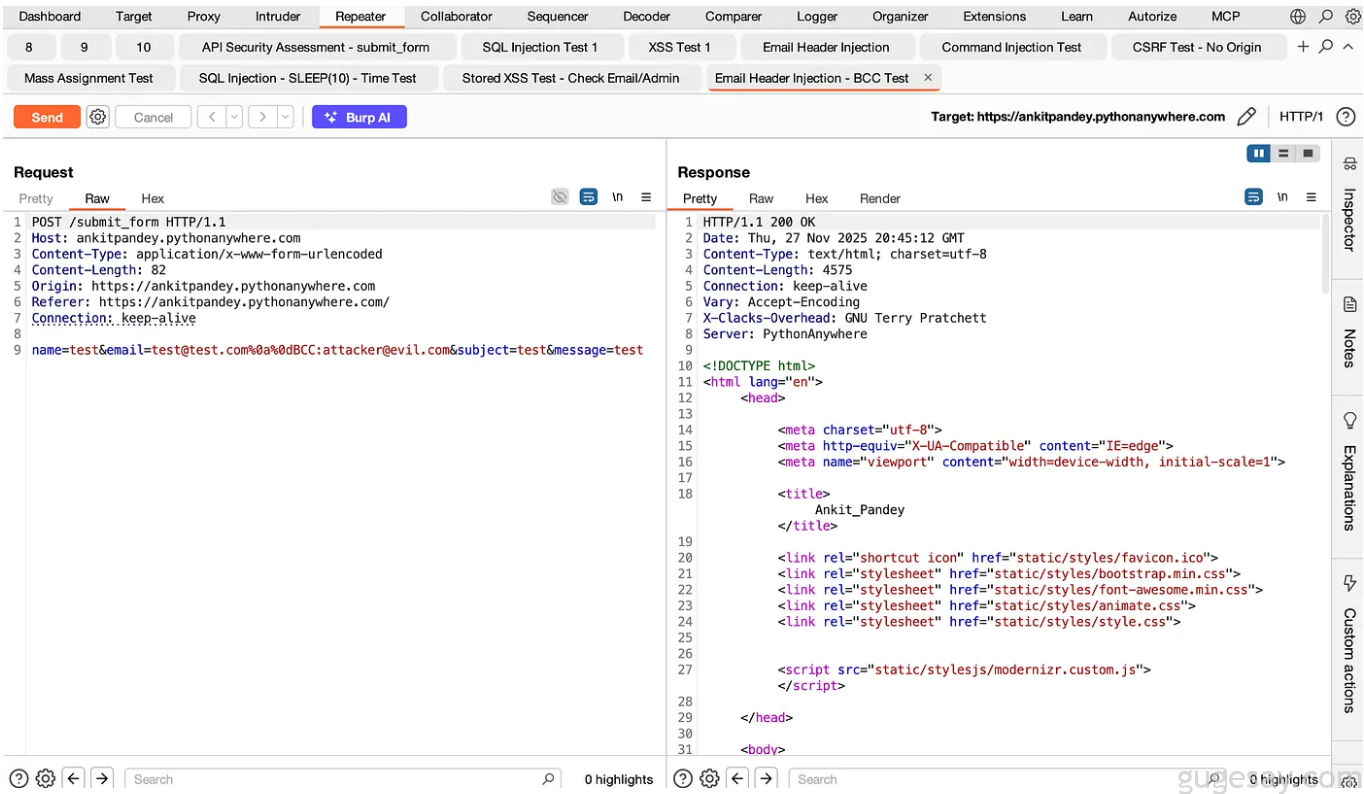

步骤 3:在 Repeater 中验证误报

智能体会自动:

- 将请求添加到 Repeater

- 为它们打上标签

- 写下注释,例如:

“可能存在 IDOR(不安全的直接对象引用)- 该参数似乎是用户可控的。需要手动验证。”

我手动检查:

- 响应的差异

- 影响

- 可行性

- 可利用性

这有助于消除干扰并节省时间。

自动化 DAST(安全模式)

我可以要求:

“对这些端点执行安全主动测试。不发送破坏性载荷。仅执行 OWASP 推荐的检查。”

智能体会:

- 进行 DAST 风格的小型扫描

- 遵循边界限制

- 避免高风险操作(DELETE、PUT、管理操作等)

- 捕捉模式

- 建议利用场景

它变成了一个智能的、受控的助手,而不是一个不计后果的主动扫描器。

我使用的提示词示例

“让我们对 HTTP 历史记录中捕获的唯一端点执行安全评估。你是一名遵循 OWASP 标准执行分析的高级产品安全工程师。首先识别漏洞,然后验证,最后发送到 Repeater 供我测试。在分析时,请阐明为什么你认为某处是漏洞。避免任何可能影响生产环境的请求。”

仅此一个提示词就将 Cursor 变成了向你汇报的专业的 AppSec 分析师。

为何这是颠覆性的改变?

- 不再需要滚动浏览 500 多个请求

- AI 能发现人类可能忽略的模式

- MCP 避免了危险操作

- 自动化,但完全在你的掌控之下

- 更快速的手动测试

- 高质量的推理

- 遵循 OWASP 的测试方法

这就像是拥有:

你自己的初级安全工程师

它 7*24 工作

不知疲倦

解释一切

并且能像专家一样使用 BurpSuite

原文:https://infosecwriteups.com/automating-dast-with-burp-ai-agents-1bff5477489f