网络安全研究人员已经发现了NVIDIA容器工具包中可绕过安全性漏洞的方法,可以利用该漏洞逃脱容器隔离保护并获得对宿主机的完全访问。

新漏洞编号CVE-2025-23359 (CVSS得分:8.3)。它影响以下版本 –

- NVIDIA Container Toolkit(所有版本迄今为止和包括1.17.3) – 版本1.17.4中已修复

- NVIDIA GPU Operator(所有版本迄今为止和包括24.9.1) – 版本24.9.2中已修复

"英伟达™(NVIDIA®)公司在本周二发布的一份公告中称:"当使用默认配置时,Linux 版英伟达容器工具包(NVIDIA Container Toolkit for Linux)存在检查时间(TOCTOU)漏洞,在此漏洞下,伪造的容器镜像可能会访问宿主机文件系统。“

”成功利用该漏洞可能会导致代码执行,拒绝服务,特权升级,信息泄露和数据篡改。”

云安全公司Wiz分享了该漏洞的一些技术细节,称这是另一个漏洞(CVE-2024-0132,CVSS 9.0)的bypass,英伟达已于 2024 年 9 月解决了该漏洞。

漏洞技术细节分析:

https://www.wiz.io/blog/nvidia-ai-vulnerability-deep-dive-cve-2024-0132

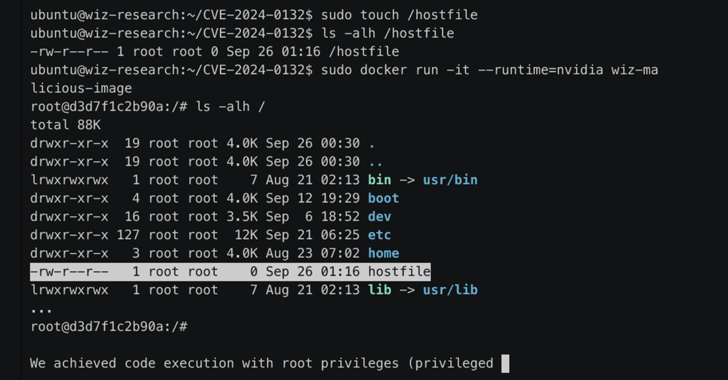

简而言之,该漏洞使攻击者可以将主机的根文件系统安装到容器中,从而授予他们对所有文件的不受限制访问。

此外,还可以利用该访问权限启动特权容器,并通过运行 Unix Socket 时实现对主机的完全控制。

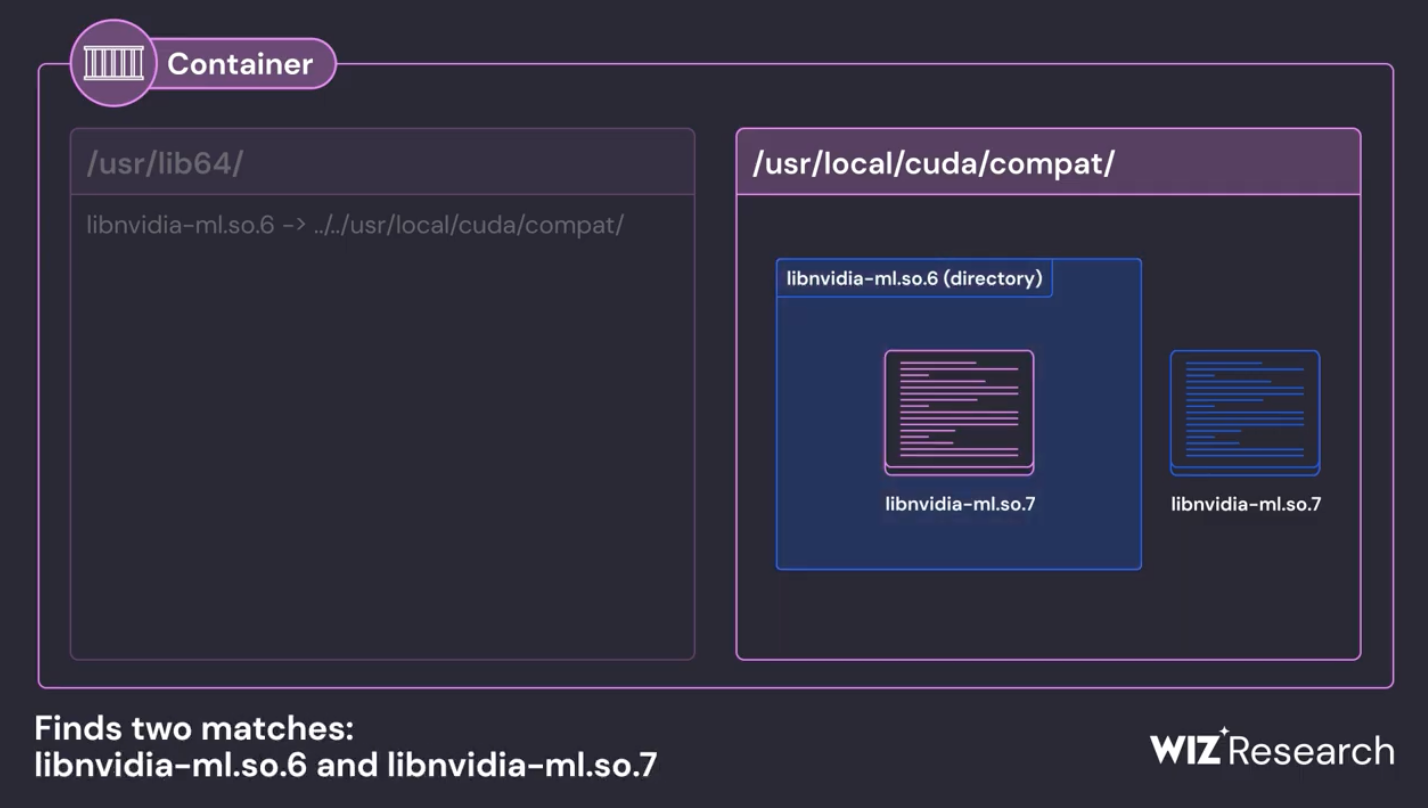

Wiz研究人员安全研究人员Shir Tamari,Ronen Shustin和Andres Riancho表示,他们对容器工具包的源代码分析发现,可以使用符号链接来操纵运营过程中使用的文件路径,从而可以从容器外部安装。 (即根目录)挂载到 /usr/lib64 中的路径。

虽然容器逃逸对主机文件系统的访问是只读的,但可以通过与 Unix Socket交互来规避这一限制,从而生成新的特权容器并获得对文件系统的无限制访问。

研究人员称:“这种较高的访问权限还允许监控网络流量、调试活动进程并执行一系列其它主机级操作。”

除了更新最新版本外,还建议使用NVIDIA容器工具包的用户,在生产环境中禁用-no-cntlibs标志。

以上内容由骨哥翻译并整理。

原文:https://thehackernews.com/2025/02/researchers-find-new-exploit-bypassing.html