在本文中,作者分享了一些在真实世界中,完全无需工具即可绕过邮箱验证的独特方法——无需 Burp Suite,无需扫描器,没有任何花哨的技术。

仅需一个浏览器、逻辑思维以及好奇心。

该文章适合那些喜欢靠思考而不是工具来发现漏洞的研究者。

1️⃣ 通过“禁用注册按钮”绕过 OTP 验证

所述网站的注册流程如下:

用户输入邮箱地址后,系统会在下一步要求输入 OTP(一次性密码)。

只有在 OTP 验证成功后,注册按钮才会变得可点击。

漏洞发现过程

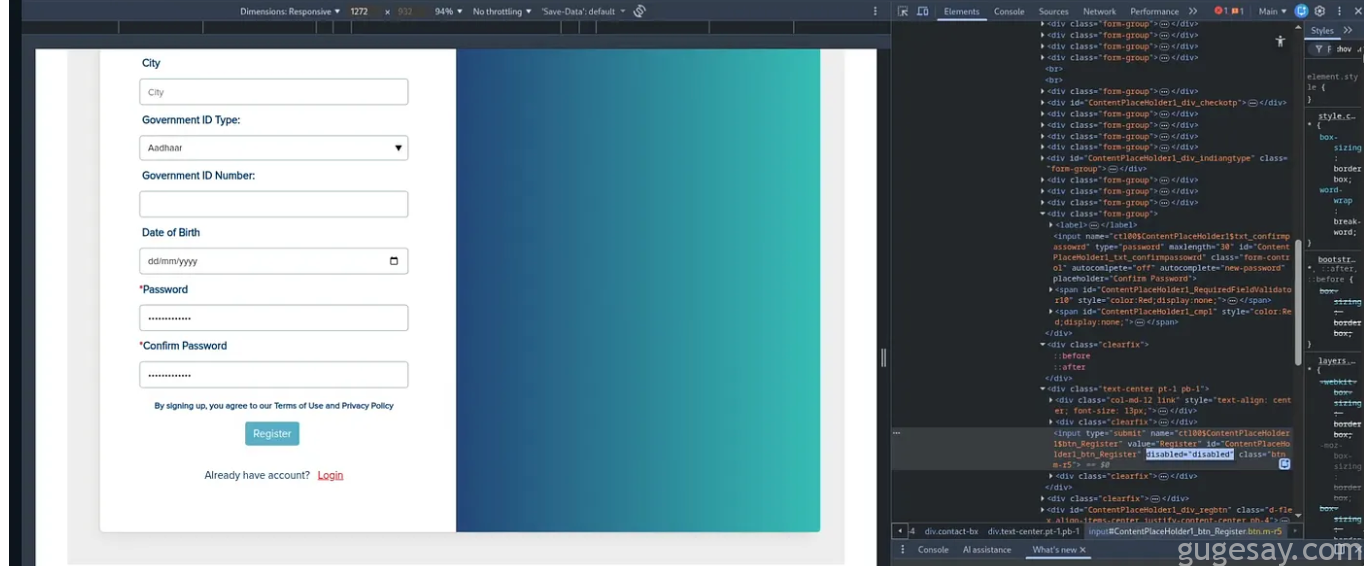

- 作者填写了所有必填的详细信息,如姓名和密码。

- 输入一个邮箱地址后,应用程序要求进行 OTP 验证。

- 在此阶段,注册按钮存在,但处于禁用状态。

- 检查注册按钮后,作者发现其属性为

disabled=true。 - 随后移除了按钮上的

disabled属性。 - 注册按钮立即变为可点击状态。

- 点击后,账户在未验证 OTP 的情况下被成功创建。

由于作者已无法访问其账户,因此无法确认该漏洞是否已被修复。

2️⃣ 通过“招聘方注册流程”绕过邮箱验证

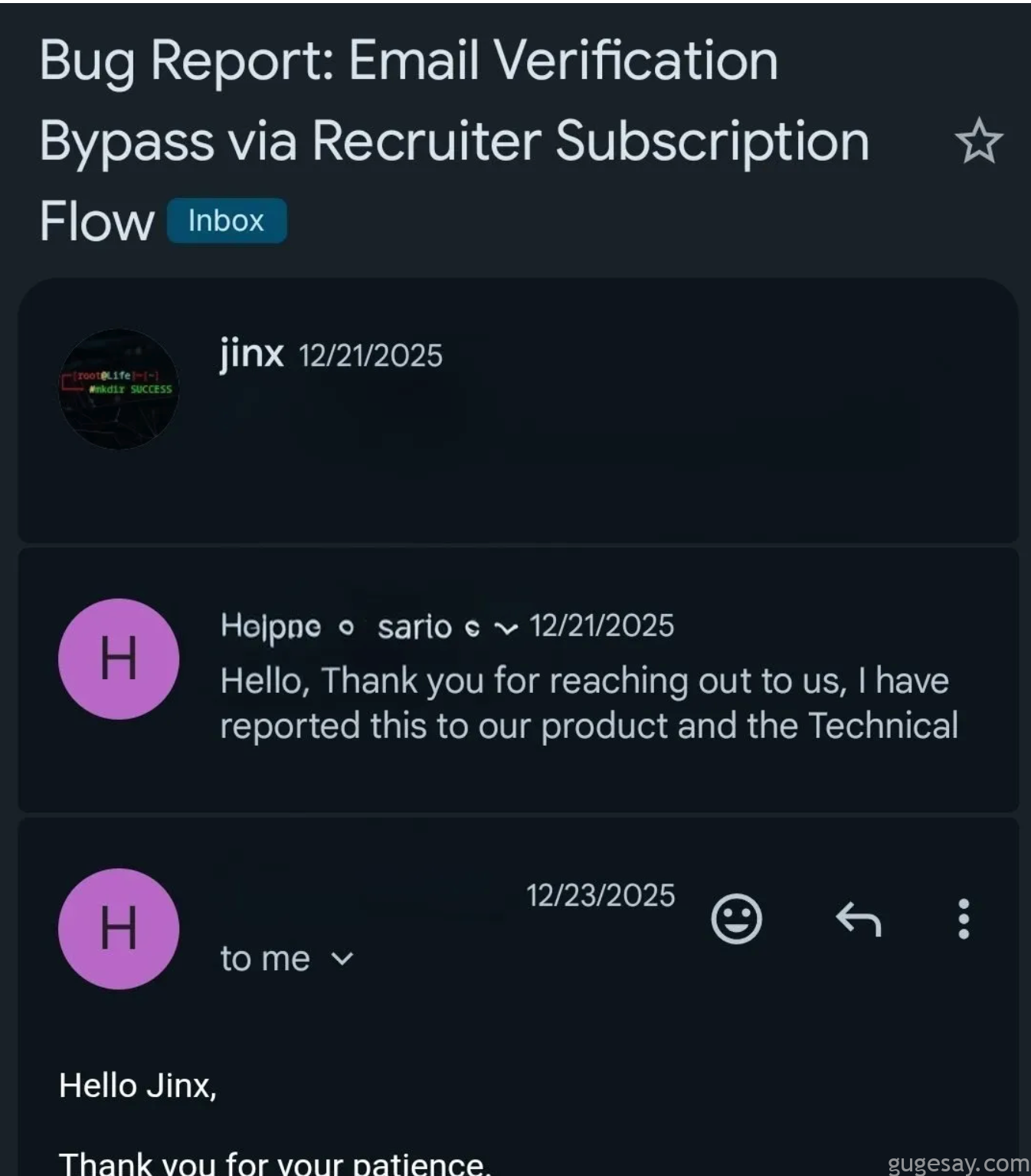

作者最初将此问题提交为低危,但经过评估影响范围后,目标方将其升级为高危。

该应用具有两种不同的注册流程:

- 学生注册 – 工作流程正常,在账户创建前强制执行邮箱验证。

- 招聘方注册 – 首先要求提供邮箱和密码,然后将用户重定向到订阅/支付页面。

漏洞原理

- 使用招聘方注册页面,通过输入邮箱和密码创建了一个账户。

- 提交详细信息后,应用程序将用户重定向到付款/订阅页面。

- 没有完成支付,直接离开了该页面。

- 接着,访问了学生登录页面(而非注册页面)。

- 使用在招聘方页面创建的同一组凭据进行登录。

- 登录成功,没有任何邮箱验证。

该漏洞已被成功修复,作者也获得了相应的赏金。

3️⃣ 通过“编辑个人资料”来绕过邮箱变更验证

此问题涉及修改账户邮箱时的漏洞,与注册无关。

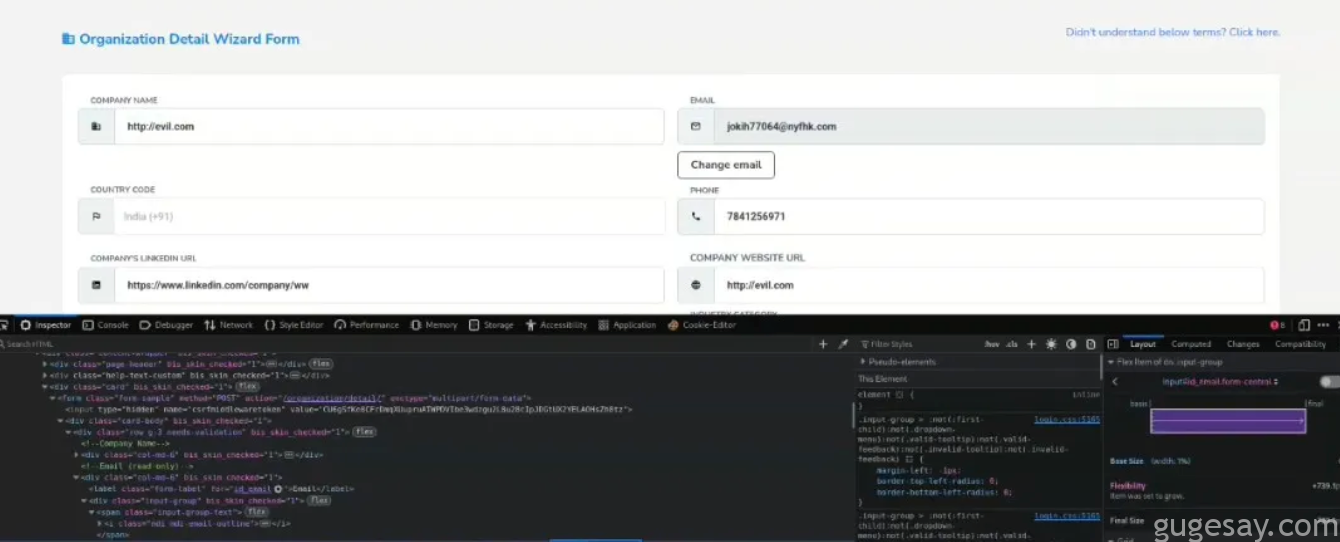

应用程序在“编辑个人资料”页面内提供了“更改邮箱”功能。

预期行为

- 用户点击“更改邮箱”。

- OTP 被发送到当前邮箱地址。

- OTP 验证成功后,邮箱地址被更新。

此邮箱变更功能是整个“编辑个人资料”页面中的一个模块。

(点击回车或点击查看完整尺寸图片)

作者没有保存赏金截图,但确认漏洞已修复,并收到了赏金。

漏洞原理

- 导航到“编辑个人资料”页面中的“更改邮箱”部分。

- 邮箱输入字段显示为只读。

- 检查该邮箱输入字段后,移除了

readonly属性。 - 直接修改了邮箱地址(没有点击“更改邮箱”按钮)。

- 没有使用专门用于邮箱的按钮,而是点击了保存个人资料按钮(用于保存整个个人资料)。

- 个人资料成功保存,邮箱地址在没有任何 OTP 验证的情况下被更新。

4️⃣ 通过“次要邮箱升级”来绕过邮箱验证

该方法思路较为独特。

该网站允许用户创建账户并立即登录,但除非邮箱地址通过验证,否则个人资料会标记为未验证。

漏洞原理

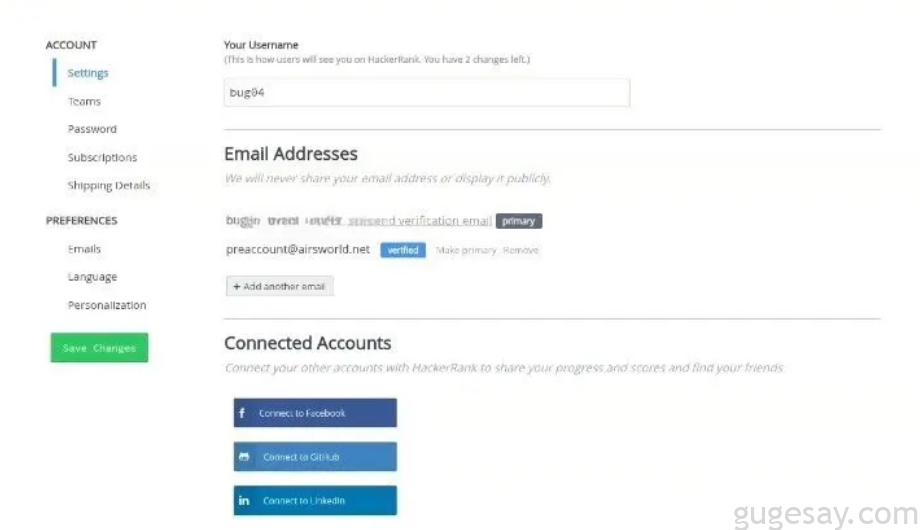

- 使用他人的邮箱地址创建了一个账户,没有进行验证。

- 登录该账户,并导航至“账户设置”。

- 发现其中有一个“添加次要邮箱地址”的选项。

- 添加了一个可控并能验证的邮箱地址作为次要邮箱,并完成了验证。

- 验证之后,应用程序允许将次要邮箱标记为主要邮箱。

- 执行此操作后,出现了意外情况:

最初用于注册的那个邮箱地址(即他人的邮箱),现在自动被标记为已验证。

作者未收到目标方的回复。

原文:https://infosecwriteups.com/5-ways-to-bypass-email-verification-without-using-any-tool-87bfbe7fc156